こんにちは。もるふぉです。

OpenAI Daybreak、X(Twitter)のタイムラインで名前を見て、「また新しい名前出てきた……結局これって何なの?」ってなりませんでしたか?

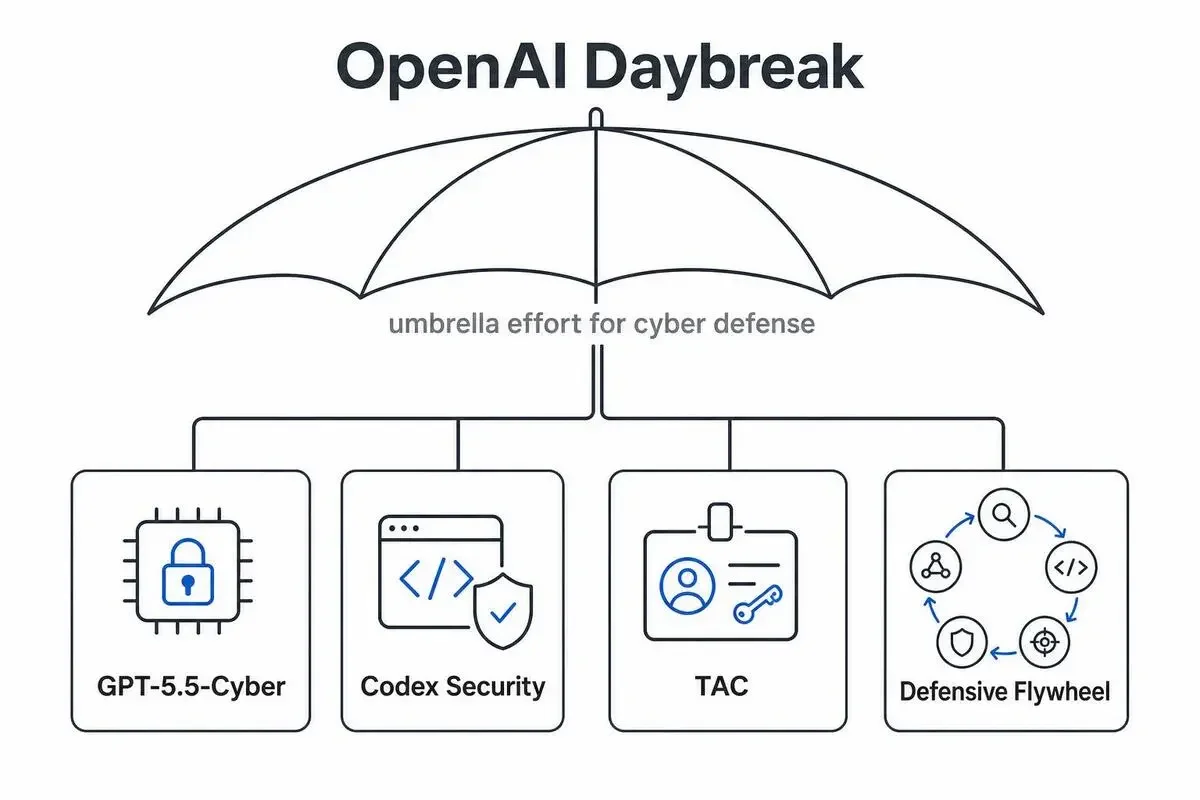

GPT-5.5-Cyber、Codex Security、TAC(Trusted Access for Cyber)、Defensive Flywheel——次々と固有名詞が降ってきて、「これは1つの新モデルなの?それとも何かのプロダクト群?」と、頭が整理しきれないまま流れていく感じ、地味にストレスたまりますよね。

この記事を読み終える頃には、「Daybreakって要するに○○のこと」と一言で説明できる状態を目指します。

しかも、すでにDaybreakの中核要素であるCodex Securityはcritical/high合わせて3,000件以上の脆弱性修正に貢献しているという数字が出ています。

「実験段階の話でしょ?」と思っていたら、もうそんなフェーズはとっくに過ぎてます。

ここから一緒に整理していきましょう。

OpenAI Daybreakとは何か——「単体プロダクト」ではなく「傘組み」

最初に一番大事なポイントから言います。

Daybreakは1つのモデルでも1つのプロダクトでもありません。

OpenAIがサイバー防衛領域で進めている取り組み全体を束ねる「umbrella effort」、つまり傘組みプロジェクトです。

Greg Brockmanさんも「Daybreakは防御を加速するためのumbrella effort」という言い方をしていて、ここを最初に押さえると、あとの話が一気に整理されます。

Daybreakの正体——「サイバー防衛」を加速する傘プロジェクト

Daybreakを構成する要素は、ざっくり以下の4つに分けて理解すると一気にスッキリします。

このテーブルを見て「あ、バラバラに見えた名前が全部このプロジェクトの一部だったんだ」と気づいた方、その感覚で合ってます。

つまり、Daybreakは「OpenAIがセキュリティ専門会社化を目指している」のではなく、「防衛者の生産性を底上げするための仕組み一式」という位置付けです。

製品ではなく、取り組みの集合体。

ここがスタート地点です。

GPT-5.5-Cyber——通常モデルとどう違うのか

GPT-5.5-Cyberは、ベースとなるGPT-5.5系をサイバー領域のタスクに最適化した派生モデルです。

ここで誤解しやすいのが、「ガードレールを完全に外した危険なモデル」ではないという点。

普段ChatGPTで「この攻撃手法を詳しく教えて」と聞いて、丁寧に断られた経験のある人なら直感で分かるはずです。

通常モデルの制限はかなり厳しい。

それを「防衛側が実務で使うには厳しすぎる」という前提で、認証済みユーザー向けに調整したのがGPT-5.5-Cyberというイメージです。

正しくは、防衛シナリオで実用的なレベルまで応答制限を調整したモデル、ということですね。

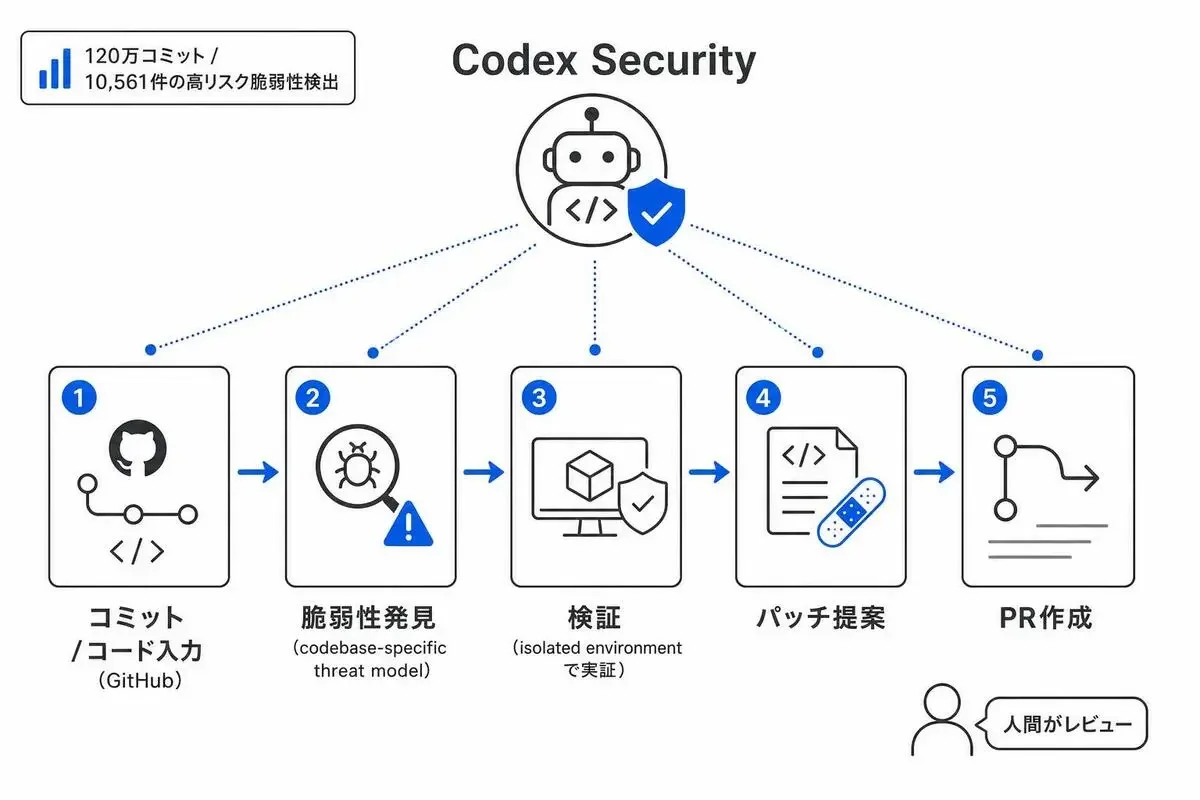

Codex Security——コードを読んでパッチまで出してくるエージェント

Codex SecurityはDaybreakの中で、もっとも実務に直結する要素です。

既存のCodexをセキュリティ用途に振り向けた特化エージェントで、ここがすごく面白いんですが、単に「脆弱性を見つける」だけじゃないんです。

実際の動きはこういう流れになります。

- コードを読み込んで脆弱性候補を発見する

- テストを実行して、実際に攻撃パスが通るかどうかを検証する

- 通った場合は修正パッチを生成する

- プルリクエストとして提案する

従来のSAST(静的解析ツール)が「指摘で止まる」のに対し、Codex Securityは「実行で確かめてからパッチを出す」ところまで踏み込む。

「脆弱性を教えてくれる人」から「直してPRまで出してくれる人」に変わった、というイメージです。

仕事の質が一段変わることが、この違いを聞くだけで分かりますよね。

TAC(Trusted Access for Cyber)——「認証済み防御者」だけの裏口

TACは、いま挙げたGPT-5.5-CyberやCodex Securityを「使える条件」を定義するプログラムです。

一般公開ではなく、本人確認済みの防御者にだけ、ガードレールを調整したバージョンを提供するという設計になっています。

いわば、「危険な用途には使われたくないが、防衛側にはきちんと届けたい」という二律背反を、認証という橋で渡った設計です。

「全員に公開すると悪用される」と「一部にしか出さないと現場が困る」のあいだに置かれた、OpenAIの工夫どころですね。

個人申請の窓口は chatgpt.com/cyber から開かれていて、2026年5月時点でも受付中です。

ここまでが全体像の整理です。

次は、「で、自分たちの開発フローにこれが入ってくると何が起きるのか」という、もう一歩生々しい話に入ります。

Codex Securityが「いつもの開発フロー」をどう変えるか

ここからは、実務エンジニアの目線に切り替えます。

複数の案件を見てきた経験から言うと、セキュリティ対応は「重要なのは分かっているけど、属人化しがち」な領域です。

チケットが溜まって、誰かが「あ、あれどうなった?」と言い出すまで塩漬けになる、あの感じ。

そこにCodex Securityが入ってくると、何がどう変わるのか。

「スキャン→発見→検証→パッチ→PR」が1本のループに収まる

従来のセキュリティ対応フローは、おおむねこんな順番でした。

- SAST等で脆弱性を検出する

- チケットを起票する

- 担当者を割り当てる

- 担当者がコードを読んで修正する

- レビューを依頼する

- レビューが通ればマージする

各ステップに人間が挟まり、待ち時間と認識合わせが発生します。

Codex Securityはこの流れを、エージェントの一連の実行に圧縮します。

つまり、エージェントがコード読解→テスト実行→攻撃パス検証→パッチ作成→プルリクエスト作成までを連続して走らせる。

ここ、ちょっと想像してみてください。

朝出社したら、エージェントが昨晩のうちに「脆弱性3件発見しました。全部パッチ作りました。PRレビューお願いします」と通知してくれている状態です。

従来の「誰かが気づいたとき」「スプリントで時間が取れたとき」から、「常に回っている」に変わる。

結果として、人間レビュアーの仕事は「指摘の妥当性チェック」から「PRの内容判断」へシフトします。

「この修正で本当にいいのか」「このリスクは受け入れていいのか」を判断する、というレイヤーに役割が上がるイメージです。

ここ、地味にめちゃくちゃ大きい変化なんですよ。

CI/CDパイプラインへの組み込み方の現実

「じゃあ、自分たちのCI/CDにどう組み込む?」という話になります。

複数の案件を見ていると、組み込みパターンは大きく3つに分かれます。

- PRトリガー型: プルリクエストが立った瞬間にCodex Securityを走らせる。差分が小さいうちにフィードバックが返るので、開発者の体験は良い

- 夜間バッチ型: 業務時間外にリポジトリ全体を走らせる。レビュー時間を侵食しない代わりに、リアルタイム性は落ちる

- マージ前ゲート型: mainブランチへのマージ前に必ず走らせる。安全性は最大化されるが、運用設計を間違えるとリリースが詰まる

最初のうちは「PRトリガー+人間レビュー必須」が一番事故が少ない構成です。

エージェントが出したPRを無条件にマージする運用は、絶対にやめたほうがいい。

「直したつもりが別のバグを生む」というパターンに必ず遭遇するので、ここは甘く見ないことが鉄則です。

あと、パートナー連携も実務的にはかなり大きな要素です。

CrowdStrike Falcon、Palo Alto Networks、Snykといったセキュリティ大手との統合により、コード上の修正提案だけでなく、ランタイムの検知や対応まで縦に繋がるようになっています。

CrowdStrikeのCharlotte AI AgentWorks(OpenAI統合)あたりは、「検出→対応」の自動化を狙う組織にとっては重要な選択肢になります。

Snyk・SonarQubeと置き換えになるのか、共存なのか

ここ、よく聞かれる質問です。

結論から言うと、当面は共存です。

「全部Codex Securityに入れ替えよう」と早合点すると後で困る、というのが正直なところです。

各ツールの得意領域を整理するとこうなります。

Snykの強みは依存ライブラリ脆弱性の検出と、その対応速度です。

SonarQubeはコード品質と長期的な保守性のメトリクスを継続管理する用途で強い。

そしてCodex Securityは「自社で書いた独自ロジックの脆弱性」と「具体的なパッチ提案」の組み合わせに強い。

つまり、補完関係。

依存管理・品質管理・ロジック脆弱性の3レイヤーを意識して使い分けるのが、現実的な判断です。

「3,000以上の重大・高リスク脆弱性修正に貢献」の中身

冒頭で触れた数字、もう少し具体的に見ていきます。

OpenAIおよびパートナーの公表によると、Codex Securityは120万コミットをスキャンし、10,561件の高リスク脆弱性を発見したとされています。

そして、critical/high合わせて3,000件以上で実際の修正に貢献している。

120万コミットって、想像してみてください。

開発チームが毎日コミットしたとして、数百チームが数年かけて積み上げる量を、エージェントが網羅的に走り切っている規模感です。

しかも、研究プレビュー段階のエージェントがすでにこの規模で実戦投入されている。

「これは本気のやつだ」と感じる材料として、この数字は記憶に残しておく価値があります。

ここまで読むと、「で、Anthropicは何してるの?」と気になってきますよね。

次はClaude Mythosとの比較に入ります。

ここが個人的に一番面白いポイントです。

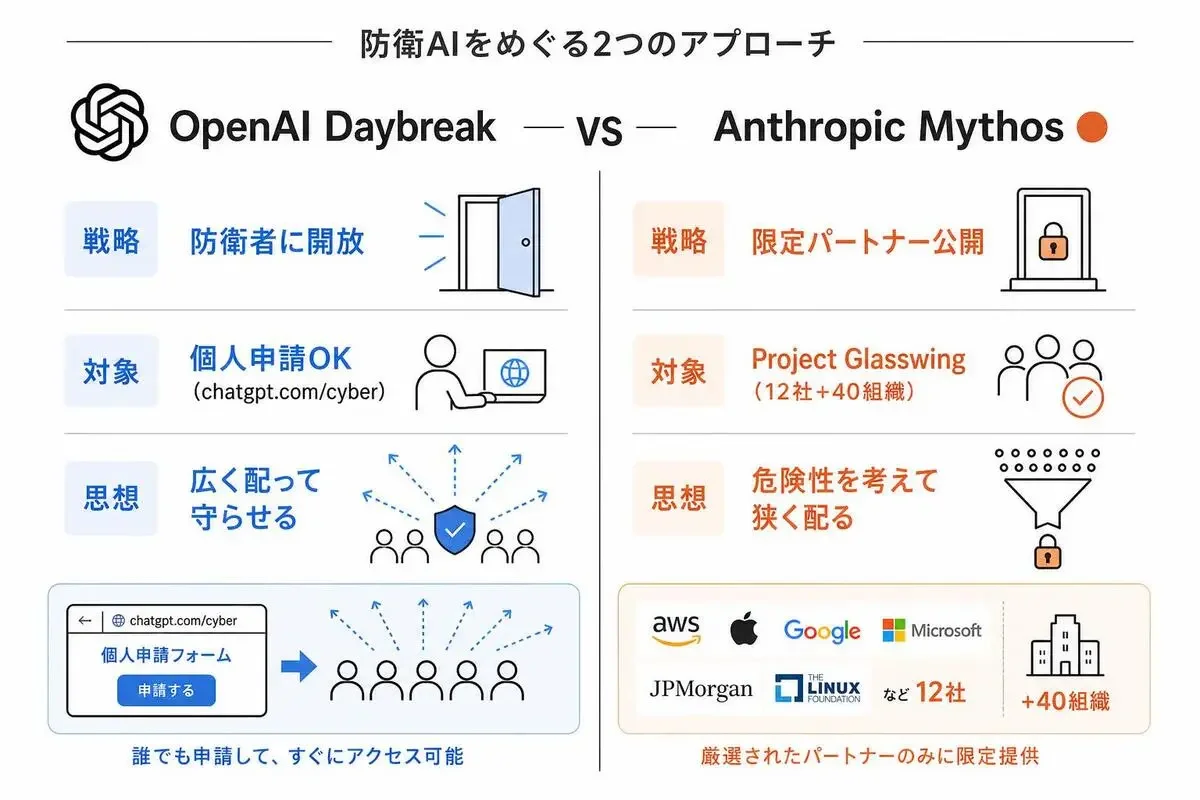

Claude MythosとOpenAI Daybreak——「防衛AI」をめぐる戦略の違い

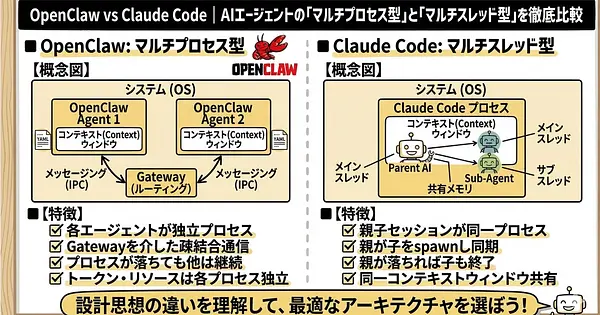

約1ヶ月前(2026年4月)、AnthropicはClaude Mythosというサイバー防衛特化モデルを発表しました。

ただし、これがDaybreakとは真逆のアプローチを取っているんです。

「防衛AIをどう社会に届けるか」という設計思想のレベルで、2社の考え方がくっきり分かれています。

これ、ただの競合比較じゃなくて、「AIの安全性とはどう担保するべきか」という本質的な問いの答えが違う話なんです。

「限定公開のMythos」と「開放のDaybreak」——対照的な2つの設計思想

両者の戦略を整理するとこうなります。

Mythosは「Project Glasswing」というプログラムで、AWS・Apple・Broadcom・Cisco・CrowdStrike・Google等の大手12社に加え、40以上の追加組織にアクセスを提供しています。

「一般公開はしないが、認証済みの大規模パートナー網に届ける」というアプローチです。

一方Daybreakは、「防衛者を認証してガードレール調整版を個人レベルから提供する」というアプローチを取ります。

安全性をどう担保するかの解き方が、対照的です。

Mythosは「提供先を厳選することでリスクを管理する」、Daybreakは「認証の仕組みで善用と悪用を仕分ける」。

いわば「ドアを閉めておいて厳選した人だけ招く」か、「ドアは開けるが入口に厳格な審査を置く」かの違いです。

どちらが正解と決まっているわけではありません。

エンジニアの視点で見ると、Daybreakのほうが「自分たちが触れる前提」で動くので、影響範囲はより広いとは言えます。

CrowdStrike・Palo Alto・Snyk連携が意味する「囲い込み」

ここが個人的にかなりアツいポイントです。

Daybreakは単にAPIを開放しているだけではなく、既存のセキュリティ大手と組んでエコシステムを作りに行っています。

具体的には、CrowdStrike FalconとCharlotte AI AgentWorks(OpenAI連携版)の統合により、「コード上の脆弱性検出」から「ランタイムでの検知・対応」まで縦に繋がる仕組みが描かれています。

Palo Alto Networksとの連携はネットワークレイヤーの防御に、Snykとの連携は依存ライブラリ脆弱性の管理に、それぞれ接続点を作る役割です。

これって何を意味するかというと、「セキュリティ業界の標準デファクト争い」が本格化したサインなんです。

単独でツールを売る競争から、「エコシステム同士の競争」に主戦場が移った。

エンジニアからすると、「どのエコシステムに乗るか」が中長期の技術選定で問われるようになります。

Defensive Flywheelフレームワーク——5段階の防衛サイクル

OpenAIが提示している「Defensive Flywheel」というフレームワークがあります。

防衛サイクル全体を5段階に分解した整理で、Daybreakの各要素がどこを担当するかが見えやすくなります。

flywheel(はずみ車)という名前は、回し続けることで加速する仕組みのメタファーですね。

ここがDaybreakの設計思想の肝で、「個別ツールの寄せ集め」ではなく「サイクル全体を回す」ことを最初から狙っているんです。

「発見だけ」とか「対応だけ」ではなく、5段階を回し続けることで、防衛力が継続的に高まる構造。

このフレームワークを頭に入れておくと、Daybreakに新しい要素が加わったときに「あ、ここのフェーズを埋めに来たんだな」とすぐ読み解けるようになります。

dual-use懸念とEU AI Act——「防衛AI」の影

ただし、Daybreakには影の部分もあります。

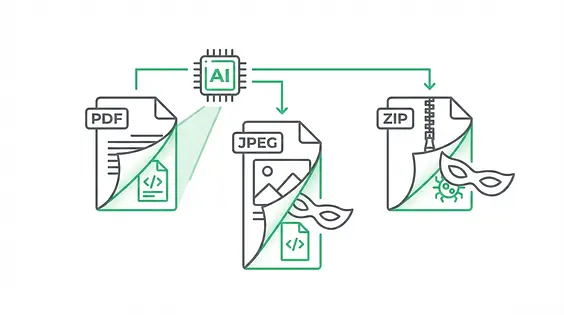

最大の論点は dual-use問題、つまり「防衛モデルは攻撃にも使える諸刃の剣」という事実です。

ガードレールを調整した版を防衛者に提供する以上、もし認証プロセスを突破される、あるいは内部からの不正利用が起きた場合、攻撃者に強力な道具を渡すことになる。

ここはOpenAI自身も自覚していて、認証プログラム(TAC)はその対策の中心です。

さらに、規制面でも動きがあります。

EU AI Actのハイリスクへの要件適用は2026年8月2日施行予定ですが、Digital Omnibusによる2027年12月までの延期案が審議中で、最終的なタイミングは流動的な状況です。

いずれにせよ、防衛AIのガバナンス論点は規制レベルの議論に入ってきました。

「ガードレールを緩める判断は誰がレビューするのか」という、AIの設計思想そのものを問う議論が、現実の規制と接続していくフェーズです。

ここまで来ると、「全体像も実務もMythos比較も見えた」状態になっているはずです。

最後に、一番気になる話に入ります。

セキュリティエンジニアの仕事は「なくなる」のか

「で、自分たちセキュリティエンジニアの仕事はどうなるの?」

ここに正面から答えます。

結論を先に言うと、「なくなる」のではなく「やる中身が変わる」です。

不安を煽るつもりはありません。

冷静に「なくなる部分」と「むしろ価値が上がる部分」を整理します。

代替されやすい仕事と、残る・伸びる仕事

ざっくり分けるとこうなります。

代替されやすい仕事

- パターンマッチ型のコードレビュー(よくある脆弱性の指摘)

- 定型的な脆弱性スキャン結果の解釈

- 既知CVEへの定番パッチの当て込み

- 単純な構成ミスの指摘(権限設定・暗号化忘れなど)

残る・むしろ価値が上がる仕事

- 脅威モデリング(システム全体の攻撃面を設計する)

- 組織横断のセキュリティ設計とポリシー策定

- AIエージェントが出す判断のレビューと最終承認

- インシデント発生時の意思決定とコミュニケーション

- 業務固有のリスク評価(業界規制・契約要件・データ機密度の判断)

ポイントは、「コードを書く量」より「判断する量」が増える方向にシフトするということです。

エージェントが「これが脆弱性です、こう直しました」と言ってきたとき、その判断の妥当性を見極める力こそが、人間側の価値になります。

料理に例えると、素材を刻む作業から、全体の味を整える役割にシフトするイメージです。

「AIに食われる」のではなく、「判断責任のレイヤーに役割がシフトする」と捉えたほうが、キャリア設計としては現実的です。

まず試せること——TACへの個人申請とCodex Securityの検証

最後に、「で、明日から何する?」の話です。

ハードルは思ったより低いので、まずはこの2つから始めるのがおすすめです。

1. TACへの個人申請

chatgpt.com/cyber から申請可能です。

本人確認プロセスを通すだけで始まるので、「まず触ってみたい」という人はここから入るのが早い。

申請が通れば、GPT-5.5-Cyberを含むDaybreak関連の機能にアクセスできるようになります。

2. Codex Securityの小規模検証

いきなり本番リポジトリ全体に走らせるのは絶対にダメです。

最初は、影響範囲の小さい1リポジトリ、できれば検証用ブランチで試すのが鉄則。

エージェントが出すPRの傾向を観察して、「自分たちのコードベースで、どういう指摘が信頼できて、どれが見当違いか」を見極める期間を必ず取りましょう。

1スプリント、つまり2週間でいいので「触ってみた所感をチームに共有する」だけでも、半年後の判断力に大きく差が出ます。

何もやらずに半年経つと、「もう周りが普通に使ってる状態に追いつけない」という、地味に厳しい状況になりがちです。

そうなる前に、まず申請。

まず触る。

まとめ——OpenAI Daybreakを一言で説明できる状態に

ここまでをぎゅっとまとめます。

- Daybreakは「umbrella effort」、つまり傘組み。覚えるべきは GPT-5.5-Cyber / Codex Security / TAC / パートナー連携の4点セット

- 実務は「エージェントがプルリクエストを出してくる時代」に確実に移行している。CI/CDへの組み込みは「PRトリガー+人間レビュー必須」から始めるのが安全

- Claude Mythosとの比較で見える通り、防衛AIの覇権争いはここから本格化する。Mythosは「Project Glasswingで限定パートナーに届ける」、Daybreakは「認証で仕分けて広く開放する」という対照的な設計

- Defensive Flywheelの5段階(discovery → development → detection → response → network enforcement)を頭に入れておくと、Daybreakの全体像がブレない

- セキュリティエンジニアの仕事は減るのではなく、「やる中身が変わる」。判断責任のレイヤーに役割がシフトする

- まず

chatgpt.com/cyberを開いて申請する。それが最初の一歩

Daybreakを一言で説明するなら、「OpenAIによる、サイバー防衛者の生産性を底上げするための取り組みを束ねた傘組みプロジェクト」になります。

これでもう、タイムラインで名前を見たときに「あれ、結局なんだっけ?」と止まる必要はありません。

次のスプリント計画で、「Codex Security検証タスクを切るかどうか」を議論してみてください。

そこから景色が変わります。

💬 コメント

ログイン か 会員登録 するとコメントできます